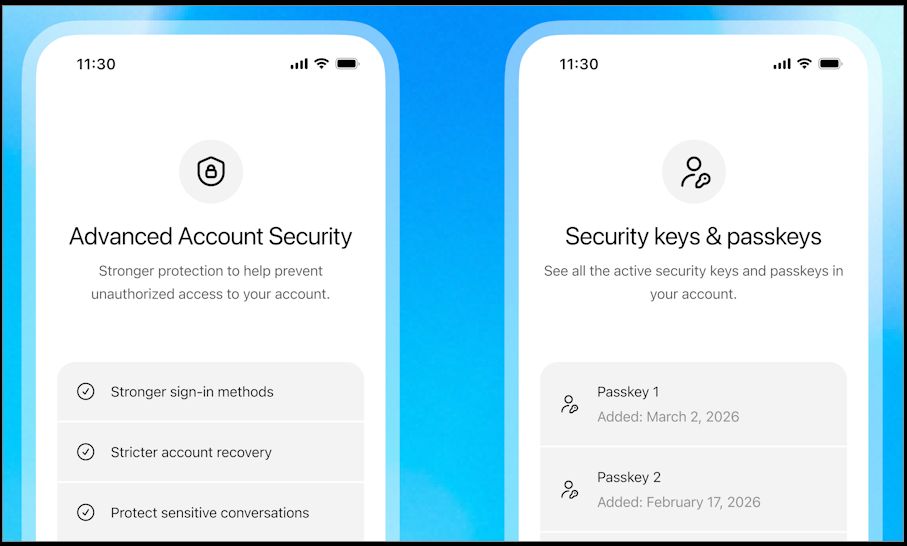

OpenAI 近期推出 **Advanced Account Security**,把 ChatGPT 與 Codex 的「帳號安全門檻」往上抬,重點不是新增一個花俏開關,而是:**對高風險帳號加強登入驗證與帳號恢復(找回)機制**。我認為這是一個明確訊號——生成式 AI 平台開始把「帳號」視為高價值資產:一旦被盜,失去的不只是對話紀錄,而是工作能力、工具權限,甚至可能波及資料品質與訓練流程。

AI 帳號被盜,不是聊天紀錄外洩而已,而是你的工作流程被接管。

## Advanced Account Security 的主角:把「高風險帳號」的兩個入口鎖更緊

這次更新的主線很清楚:

1. **登入(Login)更難被冒用**:當系統判定帳號風險較高或登入情境異常時,會提高通過門檻。

2. **帳號恢復(Recovery)更難被社工突破**:找回流程變得更謹慎,降低被釣魚、SIM 卡交換、客服社工等手法鑽漏洞的機會。

這兩點看似保守,但非常「務實」。因為攻擊者真正喜歡的,往往不是正面硬破密碼,而是:

– 釣到一次性驗證碼

– 取得你的信箱控制權後走找回流程

– 用社工話術或資訊拼圖,繞過恢復機制

**帳號恢復機制是防線的最後一扇門,一旦被鑽洞,2FA 也救不了你。**

## 最值得留意的 3 個升級點(也是最容易被忽略的地方)

以下三點,才是我覺得 Advanced Account Security 的「含金量」:

### 1) 風險導向的「加強驗證」會更常出現

過去很多平台是「你有開 2FA 就好」,但現實是:高風險帳號的攻擊成本值得攻擊者投入更多時間。

Advanced Account Security 的邏輯更接近:

– **平常使用盡量順暢**

– **一旦出現高風險訊號,就要求更強的驗證**(例如額外的驗證步驟或更嚴格的確認)

這對使用者體感的差異是:你可能會覺得「突然變麻煩」,但站在資安角度,這是把摩擦放在最該放的位置。

### 2) 找回帳號會更難「用一招打穿」

很多帳號盜用事件的共通點,是攻擊者不求長期潛伏,而是求快速奪權:先改密碼、改恢復信箱、踢掉原本裝置,幾分鐘內完成。

當找回流程被強化後,攻擊者即使短暫拿到某個單點(例如信箱、簡訊),也更難一路直通帳號所有權。

### 3) 對生成式 AI 平台來說,「帳號」本身就是風險邊界

生成式 AI 帳號不只是登入某個網站而已,還可能連動:

– 你的工作內容與提示詞習慣

– 你上傳的檔案與內部資料

– 你在 Codex 這類工具裡的開發流程與權限

尤其在 Codex 逐步擴展到更完整的工作流(例如操作電腦、檢視多檔案與終端機、甚至透過 SSH 連線遠端環境)時,帳號被盜的破壞力會放大。這類走向在近期的 Codex 更新脈絡裡很明顯。

## 兩個真實情境:為什麼「高風險」不是危言聳聽

### 情境一:你用 Codex 做 PR 審查、連遠端環境,結果帳號被盜

你可能以為「最多就是對話被看」,但在更工具化的使用情境裡,攻擊者的目標通常更直接:

– 竊取專案資訊(路徑、依賴、部署方式)

– 利用你的工作上下文製造更逼真的釣魚內容

– 在你沒注意時引導你執行危險操作(例如跑特定指令、下載惡意依賴)

這也是為什麼我支持平台提高高風險帳號的登入與恢復門檻:它是在替「高價值帳號」增加攻擊成本。

### 情境二:你是行銷或內容團隊,把 ChatGPT 當作素材中繼站

很多團隊會把:提案、廣告文案、客戶回覆模板、內部 SOP、甚至產品規格,集中放在同一個帳號或同一個工作空間裡。

這時帳號被盜的傷害不在於「被偷看幾句話」,而是:

– 對方拿走你一整套內容語氣與策略

– 盜用身分去對外發出不當訊息

– 用你的帳號做詐騙,讓受害者更容易相信

更麻煩的是:**多數團隊出事的瞬間,往往發生在「找回帳號」這段**——流程不夠嚴,就會被社工突破。

## 這次更新背後的訊號:平台開始正視「濫用」與「污染」

我不會把 Advanced Account Security 解讀成單純的例行更新;它反映的是平台對三類風險的排序變高:

1. **詐騙與身分冒用**:AI 產出能力越強,冒用帳號的價值越高。

2. **帳號盜用導致的工具濫用**:尤其是具備代理式工作特徵的產品線。

3. **資料/工作流污染**:被盜帳號可能用來灌入可疑內容、誘導輸出、或影響團隊協作品質。

同樣的「風險升高→安全加嚴」趨勢,也出現在新一代模型更強、工具更完整之後(例如更強的智慧體編碼與工具使用,會促使平台對高風險行為加強控管的討論;相關走向可見)。

## 值不值得立刻跟進?我的判斷與你該做的 4 件事

結論:**值得,而且越早越好**。理由很現實:攻擊者最愛的時間點,就是「大家還沒把安全設定補齊」的空窗。

你現在可以先做這四件事(不需要等到出事才補):

1. **把登入驗證做滿**:你能用的更強驗證方式就開啟,並確保你真的能取回(不要只開不測)。

2. **清點帳號恢復資訊**:恢復信箱、電話、備援方式是否仍有效?是否掌握在你(或公司)手上?

3. **分離高價值權限**:能用團隊帳號/角色權限管理的就不要混用個人帳號;能分開的 API 金鑰、整合權限就分開。

4. **把「找回帳號」當成演練項目**:真的出事時你才會發現,流程卡關比密碼被改更致命。

如果你的工作已經把 ChatGPT 或 Codex 當成日常產能的一部分,安全設定不是「IT 的事」,而是你的工作習慣的一部分。

追蹤以下平台,獲得最新AI資訊:

Facebook: https://www.facebook.com/drjackeiwong/

Instagram: https://www.instagram.com/drjackeiwong/

Threads: https://www.threads.net/@drjackeiwong/

YouTube: https://www.youtube.com/@drjackeiwong/

Website: https://drjackeiwong.com/